Форум Системы безопасности / Форум по информационной безопасности /

Юрий Гедзберг

Старожил

Сообщений: 8652

Рейтинг: 32483

10.10.2019 14:03:54

Согласно исследованию Positive Technologies, в финансовых организациях выделяется большой бюджет на информационную безопасность, и их системы защиты находятся на высоком уровне. По мнению директора экспертного центра безопасности Positive Technologies (PT Expert Security Center) Алексея Новикова, этим объясняется большое количество используемых APT-группировками техник для обхода средств защиты.

«Например, чтобы избежать обнаружения антивирусом, вредоносное ПО доставляется в инфраструктуру в упакованном и зашифрованном виде (техники obfuscated files or information и software packing). Злоумышленники могут выдавать вредоносный код за легитимное ПО, подписав его цифровым сертификатом реально существующей компании (техника code signing). Для сокрытия каналов управления и дополнительной маскировки могут использоваться известные веб-сервисы, как в случае с группировкой Carbanak, которая использовала сервисы Google Docs и Pastebin для хранения своих скриптов», — отмечает Алексей Новиков.

По статистике, в течение нескольких дней, а иногда и недель[2] злоумышленники изучают сеть, готовясь к краже. Преступники активно перемещаются между узлами сети в поисках банковских систем, используя легитимные утилиты для администрирования (техники service execution и Windows admin shares) и скомпрометированные учетные записи. По мнению специалистов, именно на этом этапе злоумышленники оставляют множество следов, и можно заметить подозрительные действия в системе. Постоянный мониторинг событий ИБ, а также глубокий анализ сетевого трафика в реальном времени и в ретроспективе могут распознать APT-атаку до того, как преступники получат доступ к банковским системам.

«Сегодня ФинЦЕРТ организует удобный и эффективный канал обмена информацией об угрозах между финансовыми организациями. Однако важно не только знать о новейших индикаторах компрометации, но и использовать технические решения, которые умеют применять такие индикаторы, а самое главное осуществлять поиск этих индикаторов в прошлом. Такой подход помогает выявить присутствие злоумышленников в инфраструктуре даже в том случае, если в момент проведения атаки о ней ничего не было известно, — подчеркивает Алексей Новиков.

Согласно полученным данным, в некоторых финансовых организациях используются лишь базовые средства защиты, которых недостаточно для своевременного выявления сложных целенаправленных атак и полноценного анализа произошедших событий. Лишь 22% респондентов, представляющих финансовую отрасль, считают, что их компания в состоянии отразить атаки APT-группировок. При этом 63% респондентов на практике сталкивались с последствиями кибератак, и 34% признали, что организация понесла прямые финансовые потери.

Юрий Гедзберг

Старожил

Сообщений: 8652

Рейтинг: 32483

28.10.2019 12:39:28

Positive Technologies

MaxPatrol SIEM выявляет подозрительную активность пользователей в SAP ERP

Выпущен новый пакет экспертизы MaxPatrol SIEM, предназначенный для выявления атак на систему управления предприятием SAP ERP . Правила, вошедшие в него, помогут детектировать подозрительную активность пользователей в системе. Это позволит обнаружить присутствие злоумышленника в SAP ERP до того, как он украдет критически важные бизнес-данные или деньги.

«Поскольку ERP-системы всегда являются объектом повышенного интереса злоумышленников, мы сформировали экспертную команду, которая специализируется на исследовании уязвимостей бизнес-систем и на разработке способов обнаружения угроз в них, — комментирует Михаил Помзов, директор департамента базы знаний и экспертизы Positive Technologies. — Специалисты этой группы глубоко погружены в архитектуру всех популярных бизнес-систем, в том числе и SAP ERP, они знают, как злоумышленники "ломают" такие системы, отслеживают изменения в сценариях взлома и появление нового инструментария. На основе этих знаний они и создают специализированные пакеты экспертизы».

В пакет вошли 13 новых правил корреляции событий ИБ. Они позволяют выявить активность злоумышленников в SAP ERP, которая выглядит как легитимные действия пользователей, а на самом деле позволяет атакующим максимально замаскироваться в системе, повысить привилегии учетной записи, получить права администратора или доступ к конфиденциальной информации. Среди таких действий:

• использование для входа в SAP временно разблокированной учетной записи,

• назначение пользователем или администратором привилегий самому себе,

• копирование конфиденциальной информации из отчетов или таблиц,

• выпуск отчета c конфиденциальной информацией,

• вход в SAP под именем учетной записи уволенного сотрудника,

• скачивание большого объема данных из отчета или таблицы.

Одновременно с выходом нового пакета экспертизы предыдущий пакет правил для выявления атак на SAP ERP пополнился еще 12 правилами детектирования. Они помогут выявить следующие угрозы:

• атака типа «отказ в обслуживании»;

• сбор злоумышленниками информации о зарегистрированных программах, уязвимостях системы, разрешенных командах;

• попытки зарегистрировать вредоносную программу;

• выполнение злоумышленником команд ОС без авторизации в системе;

• отключение журналирования событий (приводит к невозможности выявить активность злоумышленника);

• перенаправление трафика к серверу SAP на сервер подставной системы.

В MaxPatrol SIEM можно настроить правила с учетом классов систем в SAP ERP, что позволит снизить число ложных срабатываний. Например, правило для уведомления об использовании для входа в SAP временно разблокированной учетной записи рекомендовано активировать для систем класса тестирования и продуктивного класса и не использовать для систем класса разработки.

Начиная с февраля 2019 года пользователи MaxPatrol SIEM уже получили восемь пакетов экспертизы, которые позволяют оперативно выявлять попытки брутфорса, аномалии в активности пользователей, атаки на критически важные бизнес-системы, применение атакующими тактик по модели MITRE ATT&CK.

Наталья

Новичок

Сообщений: 44

Рейтинг: 0

19.12.2019 14:56:52

Positive Technologies: обнаружена уязвимость в ПО Citrix, позволяющая проникнуть в сети 80 000 компаний

Под угрозой компании в 158 странах: в среднем менее чем за минуту внешний нарушитель может проникнуть во внутреннюю сеть.

Эксперт Positive Technologies Михаил Ключников обнаружил критическую уязвимость в Citrix Application Delivery Controller (NetScaler ADС) и Citrix Gateway (NetScaler Gateway).

В случае ее эксплуатации злоумышленник получает прямой доступ в локальную сеть компании из интернета. Для проведения такой атаки не требуется доступ к каким-либо учетным записям, а значит, выполнить ее может любой внешний нарушитель.

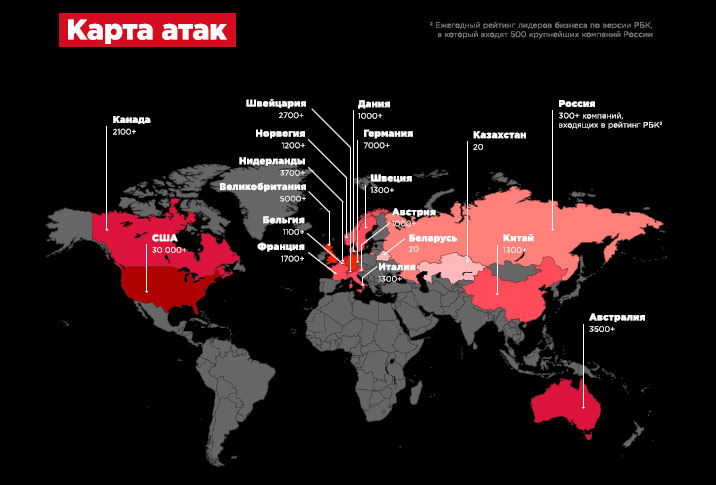

В ходе мониторинга актуальных угроз (threat intelligence) эксперты Positive Technologies установили, что потенциально уязвимы не менее 80 000 компаний из 158 стран.

В ТОП-5 по количеству таких организаций входят Соединенные Штаты Америки (абсолютный лидер — более 38% всех уязвимых организаций расположены на территории США), Германия, Великобритания, Нидерланды, Австралия. Россия находится на 26-м месте рейтинга по общему числу потенциально уязвимых компаний различных секторов бизнеса — всего более 300 организаций, в том числе входящих в список крупнейших компаний России по версии РБК. Казахстан и Беларусь находятся на 44-м и 45-м местах по числу уязвимых компаний соответственно.